Zugriff über DDNS auf lancom im Netzwerk

Hallo liebe Community,

ich hoffe ich schreibe hier in den richtigen Topic...

Ich tüftele nun seit Stunden und beginne an mir zu zweifeln, aber vielleicht könnt ihr mich erlösen

Ich habe folgendendes Problem:

Ich habe 2 Fritzboxen (7590 und 5490) und 2 Lancom Router 1681. Ziel ist des eine VPN Verbindung zwischen den beiden LANCOM Routern hinzubekommen.

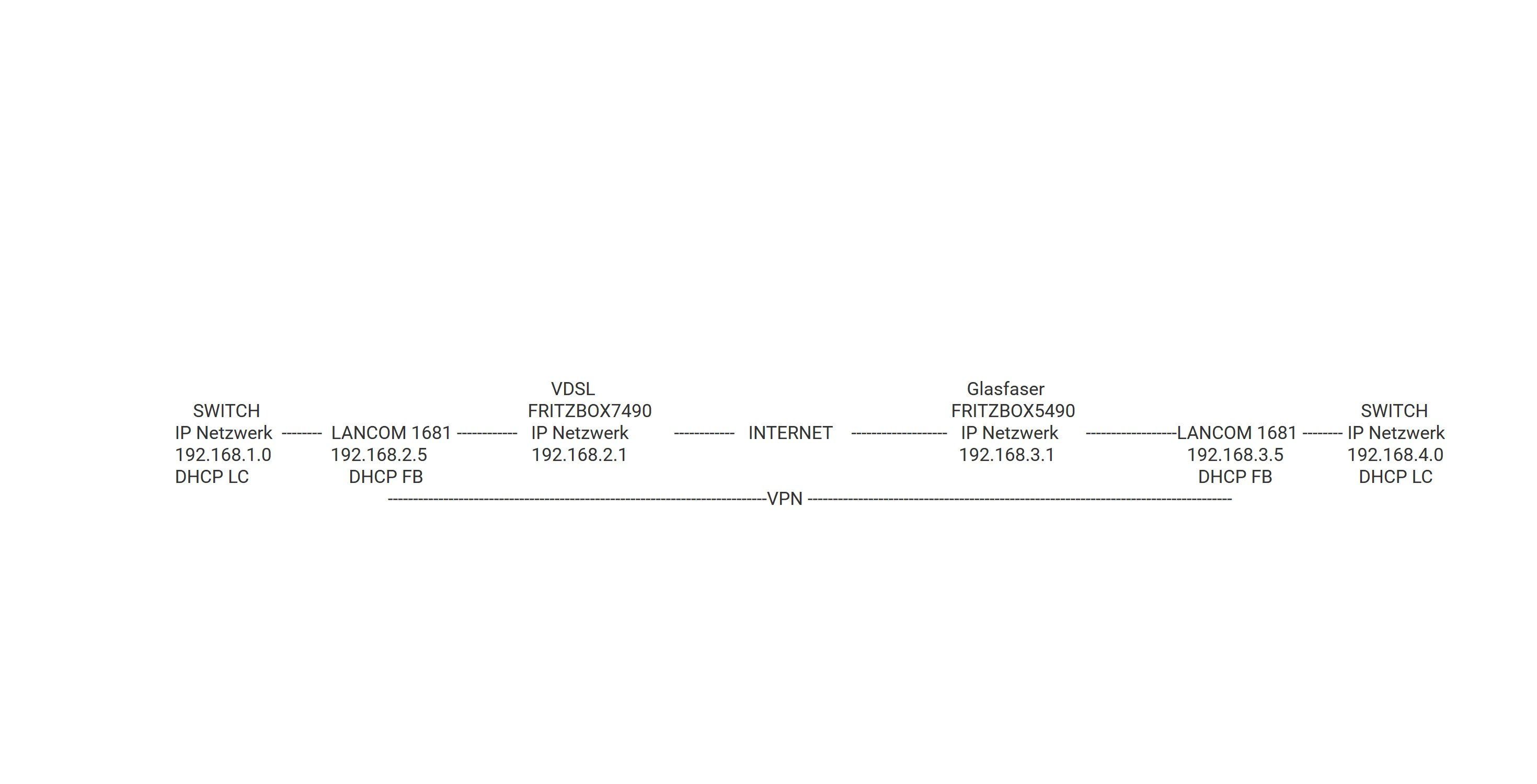

die Konstellation sieht so aus:

VDSL Glasfaser

SWITCH FRITZBOX7490 FRITZBOX5490 SWITCH

IP Netzwerk -------- LANCOM 1681 ------------ IP Netzwerk ------------ INTERNET ------------------- IP Netzwerk ------------------LANCOM 1681 -------- IP Netzwerk

192.168.1.0 192.168.2.5 192.168.2.1 192.168.3.1 192.168.3.5 192.168.4.0

DHCP LC DHCP FB DHCP FB DHCP LC

---------------------------------------------------------------------------VPN ------------------------------------------------------------------------------------

Die Konstellation der Hardware kann nicht geändert werden, sonst hätte ich die Fritzen schon lange rausgemschmissen.

Die fritzen stellen den Internetzugang mit öffentlichen IP Adressen her.

Die Lancom´s bekommen eine statische Adresse von den Fritzen über Plain Ethernet auf ETH1

Internes Netzwerk funktioniert tadelos.

VPN LAN LAN Kopplung zwischen den Fritzen funktioniert tadelos, nur die Übertragungsraten sind bedingt durch die Verschlüsselung echt lahm. Daher kommen die Lancom´s in Spiel.

jede Lancom hat eine eigene DYNDNS Adresse.

Ich weiss dass, wenn ich nun "lancomSTANDORTA.dyndns.org" eingebe, dort nur die öffentliche IP gespeichert wird und ich damit auf meine FritzBox zeige.

Nun will ich aber auf den LANCOM zeigen......

Normalerweise würde ich nun auf einen Port verweisen, wie als wenn ich auf einen Server zugreifen will.

Nun hab ich den LANCOM auf beiden Seiten als EXPOSED HOST markiert und den öffentlichen port 61101 in der Fritzbox auf beiden Seiten eingegetragen. In der Fritzbox dann zusätzlich den DYN DIENST aktiviert, da ja nur der erste Router im Netzwerk die öffentliche IP kennt.

IP Adressen werden auch geupdatet bei DYN.

Normalerweise müsste ich doch nun lancomSTANDORTA.dyndns.org:61101 eingeben können und gelange auf die Oberfläche vom Lancom....... Leider nicht ------Heul----

Bekomme dennoch keine Verbindung hin.

könnt ihr mich korregieren?

Danke schon jetzt für eure hilfen

Gruß

Sascha

ich hoffe ich schreibe hier in den richtigen Topic...

Ich tüftele nun seit Stunden und beginne an mir zu zweifeln, aber vielleicht könnt ihr mich erlösen

Ich habe folgendendes Problem:

Ich habe 2 Fritzboxen (7590 und 5490) und 2 Lancom Router 1681. Ziel ist des eine VPN Verbindung zwischen den beiden LANCOM Routern hinzubekommen.

die Konstellation sieht so aus:

VDSL Glasfaser

SWITCH FRITZBOX7490 FRITZBOX5490 SWITCH

IP Netzwerk -------- LANCOM 1681 ------------ IP Netzwerk ------------ INTERNET ------------------- IP Netzwerk ------------------LANCOM 1681 -------- IP Netzwerk

192.168.1.0 192.168.2.5 192.168.2.1 192.168.3.1 192.168.3.5 192.168.4.0

DHCP LC DHCP FB DHCP FB DHCP LC

---------------------------------------------------------------------------VPN ------------------------------------------------------------------------------------

Die Konstellation der Hardware kann nicht geändert werden, sonst hätte ich die Fritzen schon lange rausgemschmissen.

Die fritzen stellen den Internetzugang mit öffentlichen IP Adressen her.

Die Lancom´s bekommen eine statische Adresse von den Fritzen über Plain Ethernet auf ETH1

Internes Netzwerk funktioniert tadelos.

VPN LAN LAN Kopplung zwischen den Fritzen funktioniert tadelos, nur die Übertragungsraten sind bedingt durch die Verschlüsselung echt lahm. Daher kommen die Lancom´s in Spiel.

jede Lancom hat eine eigene DYNDNS Adresse.

Ich weiss dass, wenn ich nun "lancomSTANDORTA.dyndns.org" eingebe, dort nur die öffentliche IP gespeichert wird und ich damit auf meine FritzBox zeige.

Nun will ich aber auf den LANCOM zeigen......

Normalerweise würde ich nun auf einen Port verweisen, wie als wenn ich auf einen Server zugreifen will.

Nun hab ich den LANCOM auf beiden Seiten als EXPOSED HOST markiert und den öffentlichen port 61101 in der Fritzbox auf beiden Seiten eingegetragen. In der Fritzbox dann zusätzlich den DYN DIENST aktiviert, da ja nur der erste Router im Netzwerk die öffentliche IP kennt.

IP Adressen werden auch geupdatet bei DYN.

Normalerweise müsste ich doch nun lancomSTANDORTA.dyndns.org:61101 eingeben können und gelange auf die Oberfläche vom Lancom....... Leider nicht ------Heul----

Bekomme dennoch keine Verbindung hin.

könnt ihr mich korregieren?

Danke schon jetzt für eure hilfen

Gruß

Sascha

Please also mark the comments that contributed to the solution of the article

Content-Key: 491051

Url: https://administrator.de/contentid/491051

Printed on: April 19, 2024 at 11:04 o'clock

2 Comments

Latest comment

Moin,

Darf man den Grund erfahren?

Dafür sind aber die Fritzboxen zuständig, nicht die lancoms, weil die ja hinter der Fritte sind. Mit Myfritz ist das recht einfach deren Adressen aufzulösen.

So wie das üblich ist.

Portforwarding heißt das Stichwort. Das ist auch das richtige Verfahren, wenn es nicht anders geht.

Falsch. Entweder exposed host oder port-forwarding, aber nicht beides.

Benutz myfritz. Das funktioniert recht zuverlässig.

Zumindest positiv.

Nee, nur korrigieren.

Entweder exposed host lösche oder portforwarding einrichten, aber nicht beides.

Oder einfach die Fritten rauswerfen. Die Arbeitszeit kostet Dich mehr als die Fritten.

lks

Zitat von @saschaKrueger:

Die Konstellation der Hardware kann nicht geändert werden, sonst hätte ich die Fritzen schon lange rausgemschmissen.

Die Konstellation der Hardware kann nicht geändert werden, sonst hätte ich die Fritzen schon lange rausgemschmissen.

Darf man den Grund erfahren?

Die fritzen stellen den Internetzugang mit öffentlichen IP Adressen her.

Die Lancom´s bekommen eine statische Adresse von den Fritzen über Plain Ethernet auf ETH1

Internes Netzwerk funktioniert tadelos.

VPN LAN LAN Kopplung zwischen den Fritzen funktioniert tadelos, nur die Übertragungsraten sind bedingt durch die Verschlüsselung echt lahm. Daher kommen die Lancom´s in Spiel.

jede Lancom hat eine eigene DYNDNS Adresse.

Die Lancom´s bekommen eine statische Adresse von den Fritzen über Plain Ethernet auf ETH1

Internes Netzwerk funktioniert tadelos.

VPN LAN LAN Kopplung zwischen den Fritzen funktioniert tadelos, nur die Übertragungsraten sind bedingt durch die Verschlüsselung echt lahm. Daher kommen die Lancom´s in Spiel.

jede Lancom hat eine eigene DYNDNS Adresse.

Dafür sind aber die Fritzboxen zuständig, nicht die lancoms, weil die ja hinter der Fritte sind. Mit Myfritz ist das recht einfach deren Adressen aufzulösen.

Ich weiss dass, wenn ich nun "lancomSTANDORTA.dyndns.org" eingebe, dort nur die öffentliche IP gespeichert wird und ich damit auf meine FritzBox zeige.

So wie das üblich ist.

Nun will ich aber auf den LANCOM zeigen......

Normalerweise würde ich nun auf einen Port verweisen, wie als wenn ich auf einen Server zugreifen will.

Normalerweise würde ich nun auf einen Port verweisen, wie als wenn ich auf einen Server zugreifen will.

Portforwarding heißt das Stichwort. Das ist auch das richtige Verfahren, wenn es nicht anders geht.

Nun hab ich den LANCOM auf beiden Seiten als EXPOSED HOST markiert und den öffentlichen port 61101 in der Fritzbox auf beiden Seiten eingegetragen.

Falsch. Entweder exposed host oder port-forwarding, aber nicht beides.

In der Fritzbox dann zusätzlich den DYN DIENST aktiviert, da ja nur der erste Router im Netzwerk die öffentliche IP kennt.

Benutz myfritz. Das funktioniert recht zuverlässig.

IP Adressen werden auch geupdatet bei DYN.

Zumindest positiv.

Normalerweise müsste ich doch nun lancomSTANDORTA.dyndns.org:61101 eingeben können und gelange auf die Oberfläche vom Lancom....... Leider nicht ------Heul----

Bekomme dennoch keine Verbindung hin.

könnt ihr mich korregieren?

Bekomme dennoch keine Verbindung hin.

könnt ihr mich korregieren?

Nee, nur korrigieren.

Entweder exposed host lösche oder portforwarding einrichten, aber nicht beides.

Oder einfach die Fritten rauswerfen. Die Arbeitszeit kostet Dich mehr als die Fritten.

lks

die Konstellation sieht so aus:

Das ist so verwirrend und völlig wirr und durcheinander dargestellt das sich kein Mensch vorstellen kann wie die Netzwerk Topologie aussieht !! Grund ist die sinnfreie Darstellung mit Text was wenig hilfreich ist hier.Vielleicht "erlöst" DU uns alle und postest hier mal eine kleine, einfache Skizze die uns allen eine zielführende Hilfe sehr erleichtern würde !!

Vermutlich ist es aber das ganz unten dargestellte Bild, richtig ??

Mit einem Klick auf das + unten am hochgeladenen Bild hättest du es auch an die richtige und sinnvolle Stelle im Text verfrachtet

(kann man übrigens noch nachträglich über "Bearbeiten" machen !)

Nur soviel vorab:

Du betreibst mit den gruseligen Fritz Billigboxen jeweils eine Router Kaskade vor den Lancom Routern !

Solche Kaskaden Konstellationen sind technisch gesehen generell immer schlecht in einem VPN Umfeld. Es ist technisch gesehen natürlich auch Blödsinn und zeugt leider von sehr wenig Fachwissen das sowas "nicht geändert werden" kann.

Natürlich kann man die leidigen FritzBoxen als sinnlose "Durchlauferhitzer" vor den Lancoms durch reine Modems ersetzen und so die Lancoms direkt an die Internet Infrastruktur anbienden wie es generell üblich und sinnvoll ist. Aber...

Warum einfach machen wenn es umständlich auch geht. Und das auch noch mit billigem Consumer Equipment wie Plaste FritzBoxen. Egal, genug an Vernunft appeliert, zurück zur Technik...

Das Design bedeutet das die FritzBoxen zwingend ALLE IPsec VPN Protokollkomponenten per Port Forwarding an die dahinter kaskadierten Lancoms durchreichen müssen, damit die ihren VPN Tunnel aufbauen können. Logisch...

Wie immer bei IPsec VPNs sind das die folgenden Protokolle:

- UDP 500

- UDP 4500

- ESP Protokoll (IP50, kein TCP oder UDP !)

IPsec IKEv2 VPN für mobile Benutzer auf der pfSense oder OPNsense Firewall einrichten

(Die dortigen Firewalls entsprechen deinen Lancom Routern !)

Das musst du auf beiden Enden entsprechend so umsetzen mit Port Forwarding auf den FBs auf die jeweilige WAN IP der dahinter kaskadierten Lancoms. Diese sollte dann, wie im Tutorial schon angemerkt, immer statisch sein (kein DHCP).

Nochwas Wichtiges zu den vorher kaskadierten FritzBoxen:

Das sind selber aktive VPN Router wie du weisst ! Du musst also absolut sicherstellen das hier die VPN Dienste deaktiviert sind und nirgendwo entsprechende User Profile existieren die den VPN Dienst nutzen !!

Andernfalls forwarden die FritzBoxen keinerlei VPN IPsec Traffic da die FBs "denken" der ist für sie und nichts weiterleiten. An den nachgelagerten Lancom Router kommt dann folglich keinerlei VPN Traffic an und die können dann unmöglich den VPN Tunnel etablieren !!

Das IPsec Forwarding in den FBs kannst du ganz einfach und sicher mit einem kostenlosen Wireshark Sniffer nachweisen bzw. überprüfen wenn du unsicher bist.

Den Wireshark Sniffer schliesst du auf einer Seite statt eines Lancoms an und initiierst von der anderen Seite den IPsec VPN Tunnelaufbau. Wenn du jetzt eingehende IPsec Pakete am Sniffer siehst, dann weisst du das das Port Forwarding dafür sauber klappt.

Analog machst du das auf der anderen Seite um das zu verifizieren !

Ansonsten helfen hier wie immer die VPN Log Auszüge aus den Lancom Routern von beiden Seiten. Die solltest du hier immer zwingend posten für eine zielgerichtete Hilfe !!