Netzlaufwerk nicht über "LAN IP" erreichbar bei aktiver VPN

Gude allerseits,

wie viele andere mit dem vermeintlich selben Problem habe ich trotz stundenlanger Suche keine LÃösung für mein Problem gefunden. Am ehesten gleicht klick dieser threat von den vielen die ich bisher durchsucht habe.

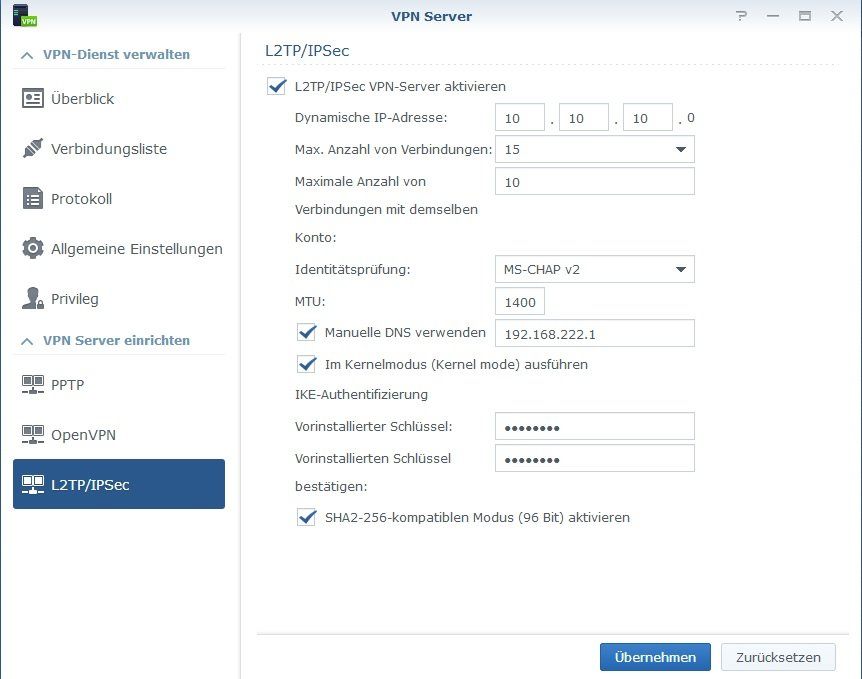

Hardware/Specs: Fritzbox 6490 cable mit geöffneten ports 500/1701/4500; DS 918+ mit aktiviertem VPN Server via L2TP/IPSec, Windows 10 mit erfolgreicher VPN Verbindung mit boardeigenem VPN-Verbindungstool & Android Handy auch mit boardeigenem Mittel, sowohl im Lan zuhause als auch im WLAN extern (Hotel)

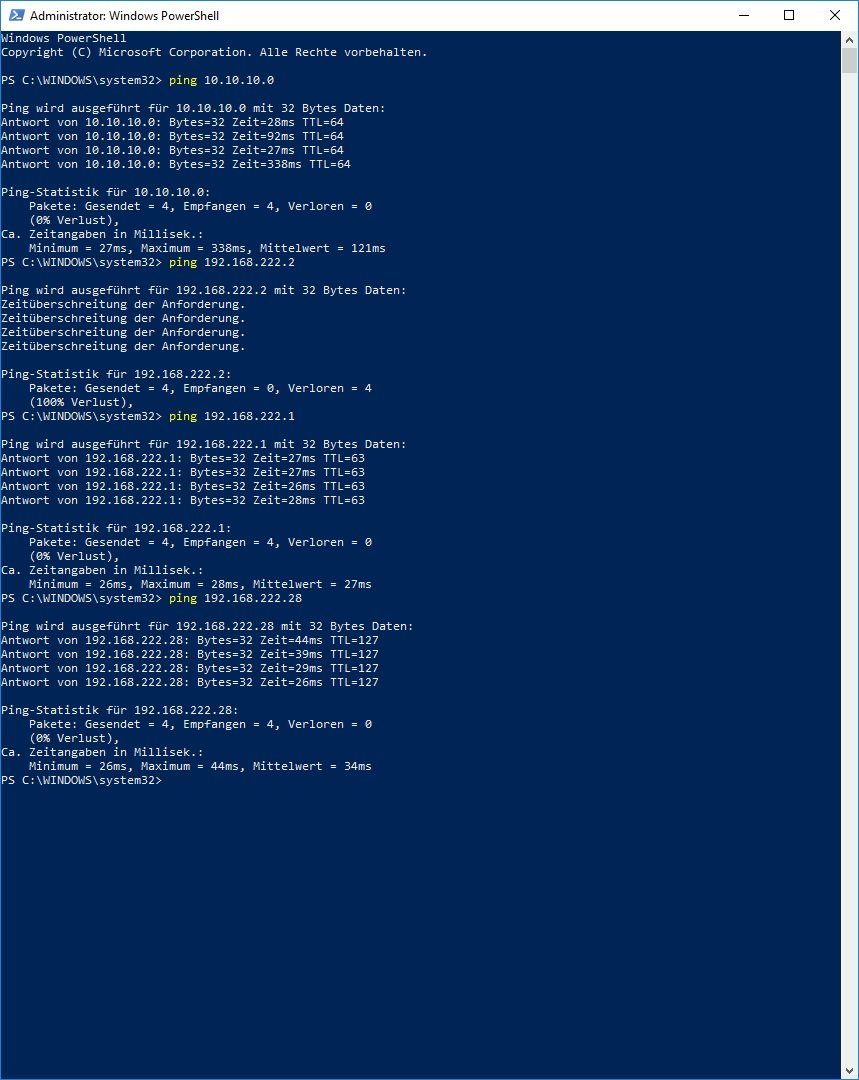

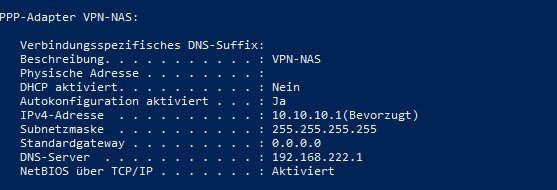

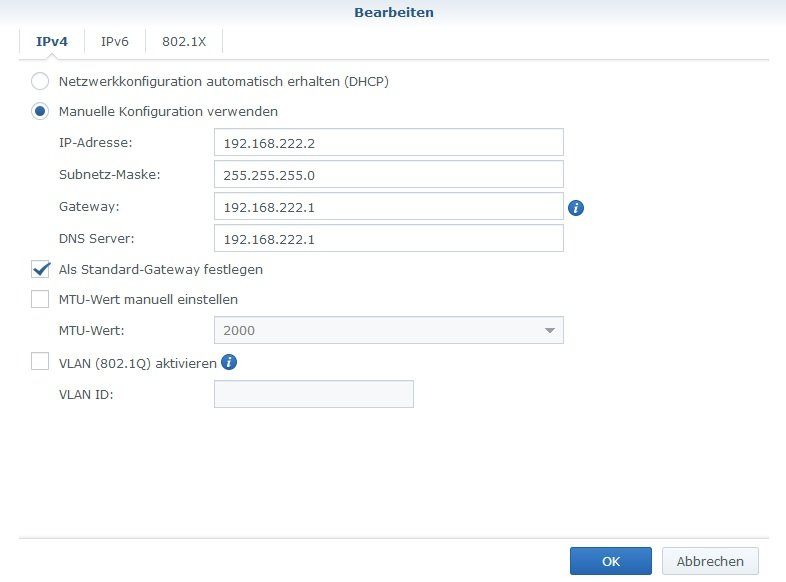

Problem: NAS nur noch erreichbar unter der eingestellten VPN-IP 10.10.10.0 und nicht unter der lokalen 192.168.222.2 (feste IP eingetragen)

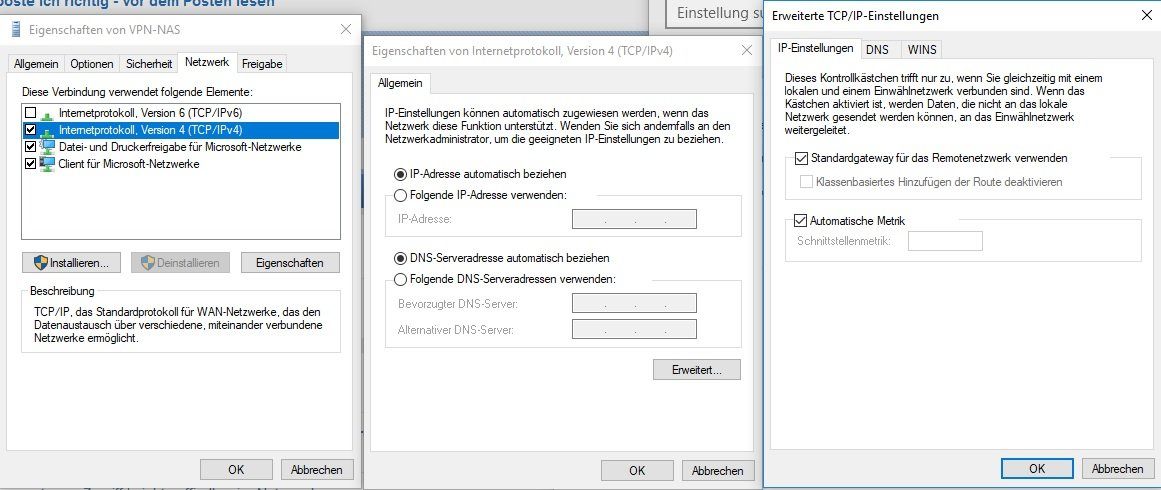

Ursache: Da ich die Netzlaufwerke bereits mit der IP-Adresse im Win Explorer angelegt hatte (\\192.168.222.2\NameOrdner) war der "fehler" der anderen IP-Adresse relativ schnell klar.

Ziel: Eingebundene Netzlaufwerke unter Windows erreichbar machen, egal ob eine VPN Verbindung aktiv ist oder nicht (heimisch LAN vs extern VPN)

Interessanter Weise sind alle meine Geräte (Fritzbox, Drucker, Receiver, TV etc) unter ihren heimischen IP-Adressen (also 192.168.222.x) bei aktivierter VPN Verbindung erreichbar, außer mein NAS, welches eben nur über die VPN-IP (10.10.10.0) erreichbar ist.

Hier hört mein genaues Verständnis fürs Netzwerk auf und somit auch die Fähigkeit den Fehler zu lösen. Welche Konkreten Einstellungen im NAS, der Fritzbox oder unter Windows fehlen mir bzw sind falsch?

Bitte sagt mir, falls ich weitere Daten/Bilder oder was auch immer von Nöten übermitteln muss um mein Problem zu lösen.

Vielen lieben Dank im Vorraus, ich hoffe das Problem ist nunmehr kein großes, und ich bin schlechtweg zu doof es zu sehen.

wie viele andere mit dem vermeintlich selben Problem habe ich trotz stundenlanger Suche keine LÃösung für mein Problem gefunden. Am ehesten gleicht klick dieser threat von den vielen die ich bisher durchsucht habe.

Hardware/Specs: Fritzbox 6490 cable mit geöffneten ports 500/1701/4500; DS 918+ mit aktiviertem VPN Server via L2TP/IPSec, Windows 10 mit erfolgreicher VPN Verbindung mit boardeigenem VPN-Verbindungstool & Android Handy auch mit boardeigenem Mittel, sowohl im Lan zuhause als auch im WLAN extern (Hotel)

Problem: NAS nur noch erreichbar unter der eingestellten VPN-IP 10.10.10.0 und nicht unter der lokalen 192.168.222.2 (feste IP eingetragen)

Ursache: Da ich die Netzlaufwerke bereits mit der IP-Adresse im Win Explorer angelegt hatte (\\192.168.222.2\NameOrdner) war der "fehler" der anderen IP-Adresse relativ schnell klar.

Ziel: Eingebundene Netzlaufwerke unter Windows erreichbar machen, egal ob eine VPN Verbindung aktiv ist oder nicht (heimisch LAN vs extern VPN)

Interessanter Weise sind alle meine Geräte (Fritzbox, Drucker, Receiver, TV etc) unter ihren heimischen IP-Adressen (also 192.168.222.x) bei aktivierter VPN Verbindung erreichbar, außer mein NAS, welches eben nur über die VPN-IP (10.10.10.0) erreichbar ist.

Hier hört mein genaues Verständnis fürs Netzwerk auf und somit auch die Fähigkeit den Fehler zu lösen. Welche Konkreten Einstellungen im NAS, der Fritzbox oder unter Windows fehlen mir bzw sind falsch?

Bitte sagt mir, falls ich weitere Daten/Bilder oder was auch immer von Nöten übermitteln muss um mein Problem zu lösen.

Vielen lieben Dank im Vorraus, ich hoffe das Problem ist nunmehr kein großes, und ich bin schlechtweg zu doof es zu sehen.

Please also mark the comments that contributed to the solution of the article

Content-Key: 487552

Url: https://administrator.de/contentid/487552

Printed on: April 26, 2024 at 01:04 o'clock

11 Comments

Latest comment

Hallo,

Gruß,

Peter

Zitat von @4varic3:

Vielen lieben Dank im Vorraus, ich hoffe das Problem ist nunmehr kein großes, und ich bin schlechtweg zu doof es zu sehen.

Deine im Bild gezeigten Pings haben alle Zeiten so um die 26 ms bis zu 92 ms. Normal, in einen LAN ist aber eher <=1ms. Machen die alle eine Weltreise bir dir?Vielen lieben Dank im Vorraus, ich hoffe das Problem ist nunmehr kein großes, und ich bin schlechtweg zu doof es zu sehen.

Gruß,

Peter

mit geöffneten ports 500/1701/4500; DS 918+ mit aktiviertem VPN Server via L2TP/IPSec

Das ist nur die halbe Miete ! Jeder Netzwerker weiss das der Tunnel selbe rmit dem ESP Protokoll (IP Nummer 50) realisiert wird bei IPsec. Den sieht man aber NICHT das du den auch geforwardet hast ! Folglich ist klar das dein VPN scheitern muss !

Guckst du auch hier:

IPsec IKEv2 VPN für mobile Benutzer auf der pfSense oder OPNsense Firewall einrichten

Ändere das und füge ESP ins Port Forwarding dazu dann klappt das auch.

Nebenbei:

Es ist ziemlich kontraproduktiv ungeschützten VPN Traffic ins lokale LAN zu schleiusen indem man diverse Löcher in die Firewall des Routers bohrt.

Zumal wenn der Router selber ein aktiver VPN Router ist wie die FB. Frage also warum du nicht die sicherere Variante nimmst und das VPN auf der FB terminierst wie es am intelligentesten ist:

https://avm.de/service/vpn/uebersicht/

außer mein NAS, welches eben nur über die VPN-IP (10.10.10.0) erreichbar ist.

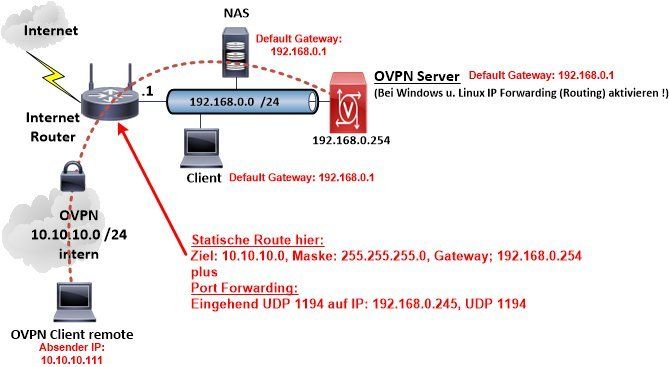

Dir fehlt eine statische Route auf der FritzBox. Hier ist das Prozedere am Beispiel eines internen OpenVPN Servers erklärt:Muss man sicher nicht noch extra erklären, oder ? Wenn doch siehe hier:

OpenVPN Server installieren auf pfSense Firewall, Mikrotik. DD-WRT oder GL.inet Router

Und das NAS auch das Port Forwarding Ziel aus dem ungeschützten Internet ist... VPN auf einem NAS ist normalerweise ein NoGo wenn einem die Daten was wert sind. Bricht da mal einer aus oder kompromitiert das, dann liegen ihm alle Daten zu Füssen. Machen eigentlich nur noch Dummies sowas...aber egal !

Zitat von @aqui:

Und das NAS auch das Port Forwarding Ziel aus dem ungeschützten Internet ist... VPN auf einem NAS ist normalerweise ein NoGo wenn einem die Daten was wert sind. Bricht da mal einer aus oder kompromitiert das, dann liegen ihm alle Daten zu Füssen. Machen eigentlich nur noch Dummies sowas...aber egal !

Und das NAS auch das Port Forwarding Ziel aus dem ungeschützten Internet ist... VPN auf einem NAS ist normalerweise ein NoGo wenn einem die Daten was wert sind. Bricht da mal einer aus oder kompromitiert das, dann liegen ihm alle Daten zu Füssen. Machen eigentlich nur noch Dummies sowas...aber egal !

Das ist den meisten "Usern" leider egal. Aber wenn das andere Problem "gelöst" ist, wird es eher gemacht.

lks

Zitat von @4varic3:

Stabile VPN Verbindung klappt weiterhin, die 192.168.222.2 ist allerdings unter der IP immer noch nicht erreichbar

Stabile VPN Verbindung klappt weiterhin, die 192.168.222.2 ist allerdings unter der IP immer noch nicht erreichbar

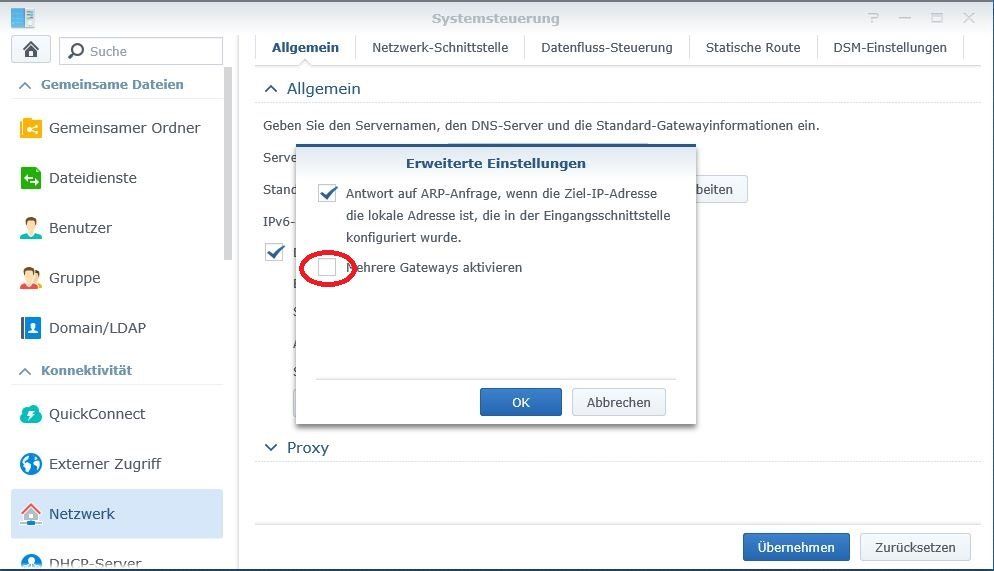

İst routing/ip-forwarding auf dem NAS überhaupt aktiv?

lks

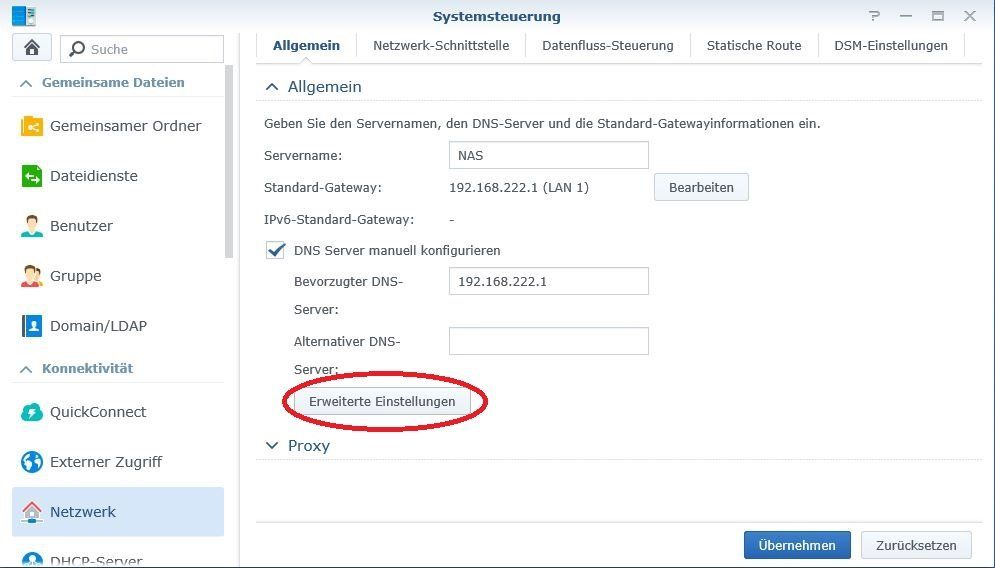

Hallo,

Routing - https://de.wikipedia.org/wiki/Routing

VPN Server L2TP/IPSec - https://www.synology.com/de-de/knowledgebase/DSM/help/VPNCenter/vpn_setu ...

Gruß,

Peter

Zitat von @4varic3:

ok, anscheinend habe ich da etwas nicht verstanden... was würde das genau bedeuten?

IP-Forwarding - https://en.wikipedia.org/wiki/IP_routingok, anscheinend habe ich da etwas nicht verstanden... was würde das genau bedeuten?

Routing - https://de.wikipedia.org/wiki/Routing

VPN Server L2TP/IPSec - https://www.synology.com/de-de/knowledgebase/DSM/help/VPNCenter/vpn_setu ...

Gruß,

Peter