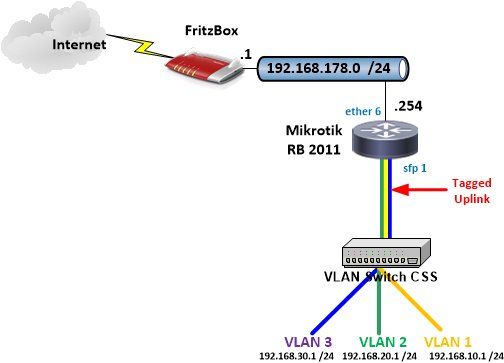

Mikrotik RB2011 und CSS326 via VLAN und SFP

Hallo Zusammen,

ich hoffe hier ist die Frage richtig.

Prosa:

Hier ist es jetzt aber essentiell wichtig zu wissen ob du...

a.) den Mikrotik Router direkt oder in einer Kaskade mit einem bestehenden Router davor oder wenn Kaskade ob...

b.) der MT dann mit einer Firewall und NAT oder

c.) ohne Firewall und transparent routet.

zu a) Ja der MT hängt hinter der FB

zu b) ja der MT mach FW und NAT

Setup:

bisher eth2 bis eth4_lan einzeln auf eth6_wan geroutet.

Jetzt :

eth4 switch weg und CSS am sfp_port netz auf sfp und route forward auf eth6 test ok

So jetzt aber ich haue mir seit drei Tagen das Tut für vlans um die Ohren aber das will nicht.

Irgendwie mache mit der bridge falsch. ich habe vlan20 bis vlan40 mit ip und dhcp versorgt und der bridge hinzugefügt.

Kann ich das netz auf dem sfp lassen und die vlans hinzufügen? Oder muss alles mit vlans gemacht werden?

Kommen dann auch hier nur diev lans in die FW zum forward? Das ist mir irgendwie sehr virtuell.

Danke im Vorraus.

ich hoffe hier ist die Frage richtig.

Prosa:

Hier ist es jetzt aber essentiell wichtig zu wissen ob du...

a.) den Mikrotik Router direkt oder in einer Kaskade mit einem bestehenden Router davor oder wenn Kaskade ob...

b.) der MT dann mit einer Firewall und NAT oder

c.) ohne Firewall und transparent routet.

zu a) Ja der MT hängt hinter der FB

zu b) ja der MT mach FW und NAT

Setup:

bisher eth2 bis eth4_lan einzeln auf eth6_wan geroutet.

Jetzt :

eth4 switch weg und CSS am sfp_port netz auf sfp und route forward auf eth6 test ok

So jetzt aber ich haue mir seit drei Tagen das Tut für vlans um die Ohren aber das will nicht.

Irgendwie mache mit der bridge falsch. ich habe vlan20 bis vlan40 mit ip und dhcp versorgt und der bridge hinzugefügt.

Kann ich das netz auf dem sfp lassen und die vlans hinzufügen? Oder muss alles mit vlans gemacht werden?

Kommen dann auch hier nur diev lans in die FW zum forward? Das ist mir irgendwie sehr virtuell.

Danke im Vorraus.

Please also mark the comments that contributed to the solution of the article

Content-Key: 585439

Url: https://administrator.de/contentid/585439

Printed on: April 23, 2024 at 06:04 o'clock

18 Comments

Latest comment

Bevor wir ins Eingemacht gehen....

Warum machst du ein 2tes Mal NAT und Firewall auf dem MT wenn es schon die FritzBox davor macht ??

Ist das zwingend erforderlich ?

Wenn nein, wäre es erheblich sinniger den MT normal transparent routen zu lassen. Dort dann nochmal zusätzlich NAT zu machen ist kontraproduktiv, frisst Performance und erschwert dein Setup unnötig.

Nach deiner etwas wirren Beschreibung "eth2 bis eth4_lan einzeln auf eth6_wan geroutet." oben zu urteilen nutzt du den Mikrotik ja auch nur rein als Router zwischen diesen Ports und nicht als VLAN Router ! Ist dem so ?

Verstehen tut man erstmal so viel:

Reicht dir 100 Mbit als Internet Anbindung ? ether 6 als Koppelport ist ein Port in der 100Mbit Gruppe (Ports 6-10).

Warum machst du ein 2tes Mal NAT und Firewall auf dem MT wenn es schon die FritzBox davor macht ??

Ist das zwingend erforderlich ?

Wenn nein, wäre es erheblich sinniger den MT normal transparent routen zu lassen. Dort dann nochmal zusätzlich NAT zu machen ist kontraproduktiv, frisst Performance und erschwert dein Setup unnötig.

Nach deiner etwas wirren Beschreibung "eth2 bis eth4_lan einzeln auf eth6_wan geroutet." oben zu urteilen nutzt du den Mikrotik ja auch nur rein als Router zwischen diesen Ports und nicht als VLAN Router ! Ist dem so ?

Kann ich das netz auf dem sfp lassen und die vlans hinzufügen?

Ja, natürlich. Man müsste nur erstmal grundsätzlich verstehen WAS du eigentlich erreichen willst in deinem Setup bzw.Verstehen tut man erstmal so viel:

- CSS Switch hat mehrere VLANs

- CSS Switch soll am SFP Port mit einem Tagged Uplink für alle VLANs angeschlossen werden.

- Mikrotik Router soll diese VLANs routen und über den Port eth6 an die FritzBox Richtung Internet schicken.

Reicht dir 100 Mbit als Internet Anbindung ? ether 6 als Koppelport ist ein Port in der 100Mbit Gruppe (Ports 6-10).

daher will ich alles was dahinter ist abschotten.

OK, ist ja kein Problem muss man nur wissen zum Verständnis deines Designs ! Dann kanst du immer mit der Default Konfig des Mikrotiks arbeiten und diese entsprechend auf dein Design anpassen. Die Default Konfig erstellt automatisch eine wasserdichte Firewall Konfig und NAT an Port ether1. Hast du vermutlich dann auch so geregelt ?!

auf jedem Port (ethX) ein eigenes Netz welches zum Teil untereinander als auch über eth6wan geroutet wurde.

OK, also dann ein simpler IP Router. Machte die Sache dann recht einfach ! Ich möchte mir die Kabel sparen und die 24 Ports am CSS326 sinnvoll aufteilen.

Absolut sinnvoll und entspricht dann auch der o.a. Zeichnung wie es nachher bei dir aussehen soll, oder ?Gut, was ist denn nun genau dein Problem ??

Du gehst dann genau so vor wie im Tutorial beschrieben !

Hier deine wichtigstens ToDos:

- 2011er auf die derzeit aktuelle 6.47 updaten und Rebooten. ACHTUNG !: Danach AUCH den Bootloader unter System --> Routerbord ebenso auf diese Version updaten !! Dann final rebooten !

- Eine Bridge einrichten sofern nicht schon geschehen

- Alle dedizierten Router Port IP Adressen die derzeit noch direkte Port IP Adressen haben löschen.

- Diese gelöschten IP Netze als VLAN IP Interfaces unter Interfaces --> VLAN einrichten und mit dem entsprechenden VLAN ID Tag unten auf die oben konfigurierte Bridge als Interface einhängen

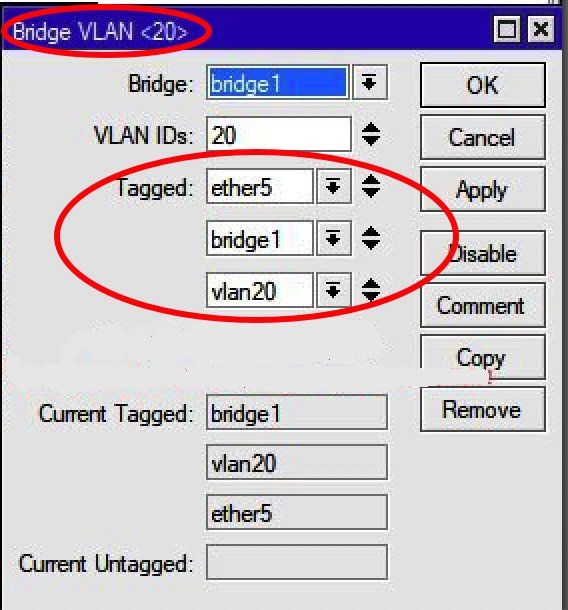

- Diese VLANs dann TAGGED auf dem SFP Port, der Bridge und den VLAN Interfaces einrichten in der VLAN Bridge Konfig. Siehe dazu MT VLAN Tutorial.

- VLANs und entsprechende IDs auf dem CSS Switch einrichten und dort einen der SFP Ports als Tagged Uplink für diese VLANs definieren.

- Endgeräte Ports am CSS Switch UNtagged zuweisen.

Wenn du mal schreibst welche VLANs und IPs dazu du verwendest und an welchen 2011er Ports diese VLANs zusätzlich zum CSS Switch liegen sollen, poste ich dir hier eine laufende Beispiel Konfig für den 2011er und einen CSS Switch mit Switch OS.

Kann man das irgendwo sehen das der bootloader ok ist?

Ja, links unten in dem Window da steht doch ganz groß die Current version und welche im Flash ist. Einfach nur mal lesen !!Die Konfig des Tutorials rennt fehlerfrei !

Hier ist ein Beispiel wie es mit einem CRS-305er Switch der im SwitchOS Mode gebootet wurde rennt. Die Konfig ist wie oben im Bild !

- Uplink auf die FritzBox = ether1 (statt ether6 wie bei dir)

- LWL Uplink auf den CSS = sfp1

- Beispiel VLANs = 1 (Management, 192.168.88.0 /24), VLAN 10 (172.16.10.0 /24) und VLAN 20 (172.16.20.0 /24)

- Alle VLANs mit DHCP Server auf dem RB2011

- Port ether5 ist dem VLAN 1 (Management) zugewiesen für den Konfig PC. (Restports des RB2011 in der Beispiel Konfig aktuell keinem VLAN zugewiesen)

- Firewall und NAT auf Port ether1 zur FritzBox aktiv

- Fertige Konfig zum Einspielen in den RB2011 kannst du HIER_runterladen. (Dafür einfach die Backup Datei per Drag and Drop in das "Files" Windows ziehen, markieren und "Restore" klicken.)

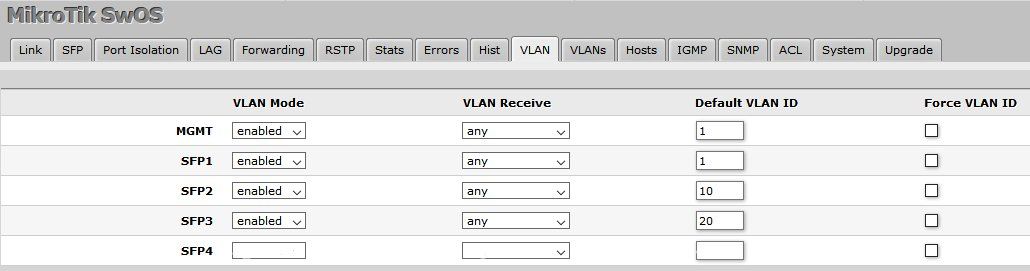

Einstellungen des SwitchOS am Beispiel eines 5 Port CRS-305 um SwitchOS Mode gem. der Mikrotik_Vorgabe.

VLANs einrichten:

VLANs einrichten:

VLAN Ports einrichten:

VLAN Ports einrichten:

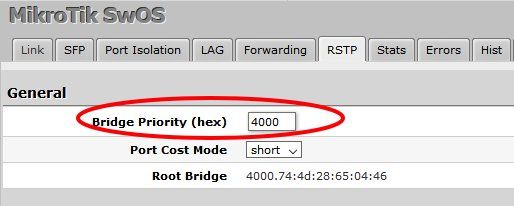

Bridge Priority hochdrehen damit der CSS der Root Switch ist:

Bridge Priority hochdrehen damit der CSS der Root Switch ist:

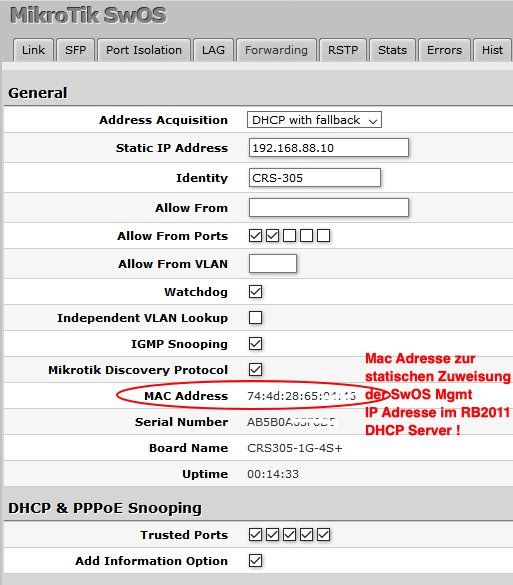

IP Management Interfaces des CSS einrichten:

IP Management Interfaces des CSS einrichten:

Die ASCII Konfig des RB2011 mit der "export" Funktion sieht so aus:

# jul/08/2020 12:26:34 by RouterOS 6.47

# software id = U9EP-NLAU

#

# model = 2011UiAS

/interface bridge

add comment="VLAN Bridge" igmp-snooping=yes name=vlan-bridge vlan-filtering=yes

/interface ethernet

set [ find default-name=ether1 ] comment="Uplink FritzBox"

set [ find default-name=sfp1 ] auto-negotiation=no comment="LWL-Uplink CSS Switch"

/interface vlan

add comment="IP Interf.VLAN-1" interface=vlan-bridge name=vlan1 vlan-id=1

add comment="IP Interf.VLAN-10" interface=vlan-bridge name=vlan10 vlan-id=10

add comment="IP Interf.VLAN-20" interface=vlan-bridge name=vlan20 vlan-id=20

/interface list

add comment=defconf name=WAN

add comment=defconf name=LAN

/interface wireless security-profiles

set [ find default=yes ] supplicant-identity=MikroTik

/ip pool

add name=dhcp_pool1 ranges=192.168.88.100-192.168.88.200

add name=dhcp_pool10 ranges=172.16.10.100-172.16.10.200

add name=dhcp_pool20 ranges=172.16.20.100-172.16.20.200

/ip dhcp-server

add address-pool=dhcp_pool1 disabled=no interface=vlan1 lease-script=":local DHCPtag\r\

\n:set DHCPtag \"#DHCP\"\r\

\n\r\

\n:if ( [ :len \$leaseActIP ] <= 0 ) do={ :error \"empty lease address\" }\r\

\n\r\

\n:if ( \$leaseBound = 1 ) do=\\\r\

\n{\r\

\n :local ttl\r\

\n :local domain\r\

\n :local hostname\r\

\n :local fqdn\r\

\n :local leaseId\r\

\n :local comment\r\

\n\r\

\n /ip dhcp-server\r\

\n :set ttl [ get [ find name=\$leaseServerName ] lease-time ]\r\

\n network \r\

\n :set domain [ get [ find \$leaseActIP in address ] domain ]\r\

\n \r\

\n .. lease\r\

\n :set leaseId [ find address=\$leaseActIP ]\r\

\n\r\

\n# Check for multiple active leases for the same IP address. It's weird and it shouldn'\

t be, but just in case.\r\

\n\r\

\n :if ( [ :len \$leaseId ] != 1) do=\\\r\

\n {\r\

\n :log info \"DHCP2DNS: not registering domain name for address \$leaseActIP because \

of multiple active leases for \$leaseActIP\"\r\

\n :error \"multiple active leases for \$leaseActIP\"\r\

\n } \r\

\n\r\

\n :set hostname [ get \$leaseId host-name ]\r\

\n :set comment [ get \$leaseId comment ]\r\

\n /\r\

\n\r\

\n :if ( [ :len \$hostname ] <= 0 ) do={ :set hostname \$comment }\r\

\n\r\

\n :if ( [ :len \$hostname ] <= 0 ) do=\\\r\

\n {\r\

\n :log error \"DHCP2DNS: not registering domain name for address \$leaseActIP becaus\

e of empty lease host-name or comment\"\r\

\n :error \"empty lease host-name or comment\"\r\

\n }\r\

\n :if ( [ :len \$domain ] <= 0 ) do=\\\r\

\n {\r\

\n :log error \"DHCP2DNS: not registering domain name for address \$leaseActIP becaus\

e of empty network domain name\"\r\

\n :error \"empty network domain name\"\r\

\n }\r\

\n\r\

\n :set fqdn \"\$hostname.\$domain\"\r\

\n \r\

\n /ip dns static\r\

\n :if ( [ :len [ find name=\$fqdn and address=\$leaseActIP and disabled=no ] ] = 0 ) d\

o=\\\r\

\n {\r\

\n :log info \"DHCP2DNS: registering static domain name \$fqdn for address \$leaseAct\

IP with ttl \$ttl\"\r\

\n add address=\$leaseActIP name=\$fqdn ttl=\$ttl comment=\$DHCPtag disabled=no\r\

\n } else=\\\r\

\n {\r\

\n :log error \"DHCP2DNS: not registering domain name \$fqdn for address \$leaseActIP\

\_because of existing active static DNS entry with this name or address\" \r\

\n }\r\

\n /\r\

\n} \\\r\

\nelse=\\\r\

\n{\r\

\n /ip dns static\r\

\n :local dnsDhcpId \r\

\n :set dnsDhcpId [ find address=\$leaseActIP and comment=\$DHCPtag ]\r\

\n\r\

\n :if ( [ :len \$dnsDhcpId ] > 0 ) do=\\\r\

\n {\r\

\n :log info \"DHCP2DNS: removing static domain name(s) for address \$leaseActIP\"\r\

\n remove \$dnsDhcpId\r\

\n }\r\

\n /\r\

\n}\r\

\n" name=dhcp1

add address-pool=dhcp_pool10 disabled=no interface=vlan10 lease-script=":local DHCPtag\r\

\n:set DHCPtag \"#DHCP\"\r\

\n\r\

\n:if ( [ :len \$leaseActIP ] <= 0 ) do={ :error \"empty lease address\" }\r\

\n\r\

\n:if ( \$leaseBound = 1 ) do=\\\r\

\n{\r\

\n :local ttl\r\

\n :local domain\r\

\n :local hostname\r\

\n :local fqdn\r\

\n :local leaseId\r\

\n :local comment\r\

\n\r\

\n /ip dhcp-server\r\

\n :set ttl [ get [ find name=\$leaseServerName ] lease-time ]\r\

\n network \r\

\n :set domain [ get [ find \$leaseActIP in address ] domain ]\r\

\n \r\

\n .. lease\r\

\n :set leaseId [ find address=\$leaseActIP ]\r\

\n\r\

\n# Check for multiple active leases for the same IP address. It's weird and it shouldn'\

t be, but just in case.\r\

\n\r\

\n :if ( [ :len \$leaseId ] != 1) do=\\\r\

\n {\r\

\n :log info \"DHCP2DNS: not registering domain name for address \$leaseActIP because \

of multiple active leases for \$leaseActIP\"\r\

\n :error \"multiple active leases for \$leaseActIP\"\r\

\n } \r\

\n\r\

\n :set hostname [ get \$leaseId host-name ]\r\

\n :set comment [ get \$leaseId comment ]\r\

\n /\r\

\n\r\

\n :if ( [ :len \$hostname ] <= 0 ) do={ :set hostname \$comment }\r\

\n\r\

\n :if ( [ :len \$hostname ] <= 0 ) do=\\\r\

\n {\r\

\n :log error \"DHCP2DNS: not registering domain name for address \$leaseActIP becaus\

e of empty lease host-name or comment\"\r\

\n :error \"empty lease host-name or comment\"\r\

\n }\r\

\n :if ( [ :len \$domain ] <= 0 ) do=\\\r\

\n {\r\

\n :log error \"DHCP2DNS: not registering domain name for address \$leaseActIP becaus\

e of empty network domain name\"\r\

\n :error \"empty network domain name\"\r\

\n }\r\

\n\r\

\n :set fqdn \"\$hostname.\$domain\"\r\

\n \r\

\n /ip dns static\r\

\n :if ( [ :len [ find name=\$fqdn and address=\$leaseActIP and disabled=no ] ] = 0 ) d\

o=\\\r\

\n {\r\

\n :log info \"DHCP2DNS: registering static domain name \$fqdn for address \$leaseAct\

IP with ttl \$ttl\"\r\

\n add address=\$leaseActIP name=\$fqdn ttl=\$ttl comment=\$DHCPtag disabled=no\r\

\n } else=\\\r\

\n {\r\

\n :log error \"DHCP2DNS: not registering domain name \$fqdn for address \$leaseActIP\

\_because of existing active static DNS entry with this name or address\" \r\

\n }\r\

\n /\r\

\n} \\\r\

\nelse=\\\r\

\n{\r\

\n /ip dns static\r\

\n :local dnsDhcpId \r\

\n :set dnsDhcpId [ find address=\$leaseActIP and comment=\$DHCPtag ]\r\

\n\r\

\n :if ( [ :len \$dnsDhcpId ] > 0 ) do=\\\r\

\n {\r\

\n :log info \"DHCP2DNS: removing static domain name(s) for address \$leaseActIP\"\r\

\n remove \$dnsDhcpId\r\

\n }\r\

\n /\r\

\n}\r\

\n" name=dhcp2

add address-pool=dhcp_pool20 disabled=no interface=vlan20 name=dhcp3

/interface bridge port

add bridge=vlan-bridge comment="Mgmt. Port" frame-types=\

admit-only-untagged-and-priority-tagged interface=ether5

add bridge=vlan-bridge comment="LWL-Uplink CSS Switch" interface=sfp1

/ip neighbor discovery-settings

set discover-interface-list=LAN

/interface bridge vlan

add bridge=vlan-bridge comment="VLAN-1 Bridgeports" tagged=vlan-bridge,vlan1 vlan-ids=1

add bridge=vlan-bridge comment="VLAN-10 Bridgeports" tagged=vlan-bridge,vlan10,sfp1 \

vlan-ids=10

add bridge=vlan-bridge comment="VLAN-20 Bridgeports" tagged=vlan-bridge,vlan20,sfp1 \

vlan-ids=20

/interface list member

add comment=defconf interface=ether5 list=LAN

add comment=defconf interface=ether1 list=WAN

add interface=ether6 list=LAN

add interface=vlan1 list=LAN

/ip address

add address=192.168.88.1/24 comment="VLAN-1 (Mgmt)" interface=vlan1 network=192.168.88.0

add address=172.16.10.1/24 comment=VLAN-10 interface=vlan10 network=172.16.10.0

add address=172.16.20.1/24 comment=VLAN-20 interface=vlan20 network=172.16.20.0

/ip dhcp-client

add comment="Uplink FritzBox" disabled=no interface=ether1

/ip dhcp-server lease

add address=192.168.88.2 mac-address=74:4D:28:65:04:46 server=dhcp1

/ip dhcp-server network

add address=172.16.10.0/24 dns-server=172.16.10.1 domain=vlan10.home.arpa gateway=\

172.16.10.1 netmask=24 ntp-server=131.188.3.221

add address=172.16.20.0/24 dns-server=172.16.20.1 domain=vlan20.home.arpa gateway=\

172.16.20.1 netmask=24 ntp-server=131.188.3.221

add address=192.168.88.0/24 dns-server=192.168.88.1 domain=vlan1.home.arpa gateway=\

192.168.88.1 netmask=24 ntp-server=131.188.3.221

/ip dns

set allow-remote-requests=yes

/ip dns static

add address=192.168.88.1 comment=defconf name=router.lan type=A

add address=192.168.88.2 comment=#DHCP name=MikroTik.vlan1.home.arpa ttl=10m type=A

/ip firewall filter

add action=accept chain=input comment="defconf: accept established,related,untracked" \

connection-state=established,related,untracked

add action=drop chain=input comment="defconf: drop invalid" connection-state=invalid

add action=accept chain=input comment="defconf: accept ICMP" protocol=icmp

add action=accept chain=input comment="defconf: accept to local loopback (for CAPsMAN)" \

dst-address=127.0.0.1

add action=drop chain=input comment="defconf: drop all not coming from LAN" \

in-interface-list=!LAN

add action=accept chain=forward comment="defconf: accept in ipsec policy" ipsec-policy=\

in,ipsec

add action=accept chain=forward comment="defconf: accept out ipsec policy" ipsec-policy=\

out,ipsec

add action=fasttrack-connection chain=forward comment="defconf: fasttrack" \

connection-state=established,related

add action=accept chain=forward comment="defconf: accept established,related, untracked" \

connection-state=established,related,untracked

add action=drop chain=forward comment="defconf: drop invalid" connection-state=invalid

add action=drop chain=forward comment="defconf: drop all from WAN not DSTNATed" \

connection-nat-state=!dstnat connection-state=new in-interface-list=WAN

/ip firewall nat

add action=masquerade chain=srcnat comment="defconf: masquerade" ipsec-policy=out,none \

out-interface-list=WAN

/system identity

set name=RB2011-Test

/system ntp client

set enabled=yes

/tool mac-server

set allowed-interface-list=LAN

/tool mac-server mac-winbox

set allowed-interface-list=LAN

[admin@RB2011-Test] > Die statische Mac Adresse im DHCP Lease des VLAN 1 dient dazu dem CSS Switch (SwitchOS) immer eine feste Management IP Adresse zuzuweisen !)

Fazit:

Works as designed !!

und sieht so aus wie ich das mit dem TUT hinbekommen wollte

Das war der Sinn der Sache ?! Fragt sich jetzt nur WARUM hast DU es trotz vorbildlichem Tutorial nicht hinbekommen ??stehen jetzt auch die Ports was bei mir nicht der Fall war. Werden die dort dann automatisch gesetzt?

Nein, natürlich nicht !Die musst du im Menü Bridge --> VLANs immer fest zuweisen ! Wenn du das da nicht gemacht hast ist klar das das dann nicht klappt ! Tutorial GENAU lesen hilft !

Mikrotik VLAN Konfiguration ab RouterOS Version 6.41

Ich kann das Feld nämlich nicht manuell

Sorry, aber das ist Unsinn. Wenn du unter "Tagged" in dem Menü die kleinen gegensätzlichen Pfeile am Eingabefeld klickst kann man dort die erforderlichen Tagged Ports alle eintragen !! Wie gesagt...Menü Bridge --> (Karteireiter) VLANs. Guckst du hier:Ich gehe davon , dass ich jetzt noch weitere VLANS hinzufügen kann und danach die Option filtern der Bridge wie in 1.4 aktivieren

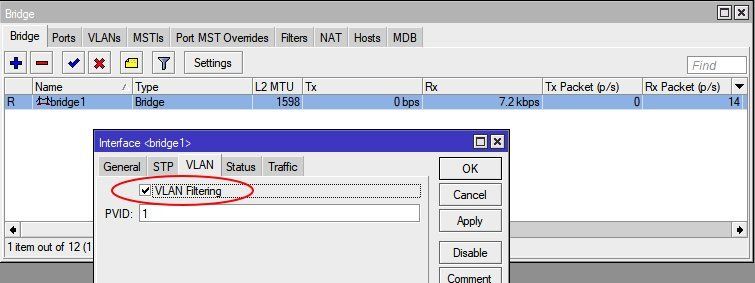

Das Filtern ist aktiviert und kann auch aktiviert bleiben !! da muss man nix mehr fummeln.Ein fach die VLANs nachtragen und gut iss !!! Nix fummeln am Bridge Filtering.

Im Register der Bridge kann ich keinen gesetzten Haken sehen. sry

Kann nicht sein und stimmt ganz sicher nicht ! Ohne den Haken würde die VLAN Erkennung per se gar nicht funktionieren. So sieht das aus:Der Haken muss da für den VLAN Betrieb logischerweise gesetzt sein.

Wer will schon fummeln.

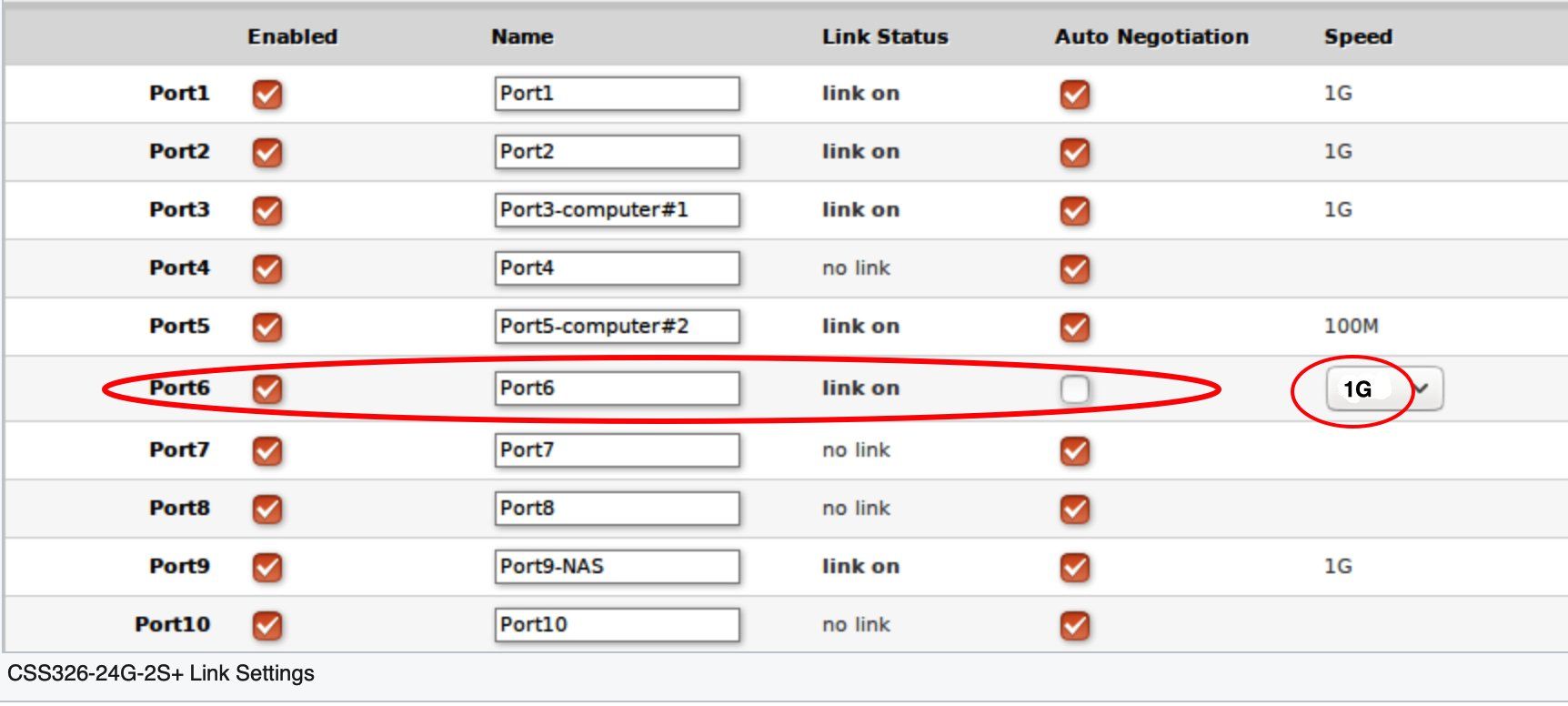

Kommt drauf an... Ist es normal, dass der sfplink vom switch aus ist?

Normal ist es sicher nicht aber erwartbar.Der Grund ist das es bei Glasfaser SFP Modulen kein Autonegotiation gibt. Im SwitchOS Port Menü musst du also die Autonegotiation deshalb an deinem SFP Port immer deaktivieren und die Linkspeed fest auf 1G setzen !

Wenn du dir das Gegenüber auf dem RB2011 ansiehst dann wirst du unter Interfaces --> SFP dort ebenfalls sehen das die Autonegotiation deaktiviert ist und die Portspeed fest auf 1G, Fullduplex steht !

Dann sollte sofort die Link LED am SFP Port aufleuchten.

Wenn nicht kann es zudem noch sein das du die Sende- und Empfangs Faser vertauscht hast am LWL Patchkabel. Guckst du dazu auch hier:

Netzwerkanbindung... Wer kennt sich mit technischen details aus? LC Stecker, SC Stecker, GBIC Modulen aus

so dass bis auf vlan1 das Netz funktioniert.

Klasse, aber warum nicht VLAN 1 ??? Zeigt ja klar das du da noch irgendwo einen kleinen Kinken drin hast ! In der Konfig von dir lässt sich keine wlan konfigurieren?

Doch natürlich ! Guckst du hier:Mikrotik VLAN Konfiguration ab RouterOS Version 6.41

WLAN: VLAN-Zuordnung anhand Radius-Eigenschaften? MikroTik CAPsMAN

oder mit zentralem CapsMan Controller wenn du Mikrotik APs hast:

Dynamische VLAN Zuweisung für WLAN (u. LAN) Clients mit Mikrotik

Rennt alles fehlerlos !

Ich hatte vlan1 erst mal weggelassen. Kommt später noch.

Aaaahhsooo, ja kann man machen.Mich nervt das der DHCP invalid ist und ich das wlan nicht zum rennen bekomme.

Wenn wir wüssten WIE es angebunden ist könnten wir helfen... Das Tutorial erklärt es eigentlich wasserdicht

Doch Fummelei.

Nicht wenn man es richtig macht !! Dann ist es in 5 Minuten erledigt Achte darauf das das Ländersetting beim WLAN stimmt ! Ansonsten sendet es nicht.

Kannst du denn wenigstens deine SSID sehen im WLAN Browser des Endgerätes ?